Ob im Café, Zug oder Hotel: An vielen Orten gibt es WLAN-Zugänge. Manchmal sind sie kostenlos und frei nutzbar, manchmal müssen Nutzerinnen und Nutzer für den Zugang zahlen. Viel wichtiger ist jedoch die Unterscheidung, ob es offene oder verschlüsselte WLAN-Zugänge sind. Mit „offen“ ist ein WLAN gemeint, das kein Passwort verlangt, um es zu nutzen. Bevor man sich freut und gleich eine Verbindung herstellt, sollte man sich über die Sicherheitsrisiken im Klaren sein und ein paar Punkte beachten.

Mithören und Dazwischenschalten

Bei offenen WLANs gibt es vor allem zwei Probleme. Zum einen sind sie nicht verschlüsselt. Das heißt, alle Daten werden, bildlich gesprochen, für alle sichtbar über die Luft gesendet. Mit entsprechender Software kann man die entsprechenden Signale auffangen und auslesen.

Zum anderen kann man bei offenen WLANs nicht sicher sein, von wem der Zugang stammt. So können Angreifer selbst einen offenen Zugang einrichten. Wenn dieser genauso benannt ist wie ein harmloses offenes WLAN, zum Beispiel von einem Café, lassen sich beide Netze nicht unterscheiden. Wenn das WLAN-Signal des Angreifers stärker ist, werden sich Nutzergeräte mit seinem Netz verbinden. Angreifer können dann übertragene Daten, wie Websites, E-Mails oder eingetippte Kreditkartendaten abgreifen, wenn diese nicht eigens verschlüsselt sind. Expertinnen und Experten sprechen hier von einer Man-in-the-Middle-Attacke, da sich die Angreifer zwischen Nutzerin bzw. Nutzer und Internet-Dienst platzieren. Allerdings funktioniert diese Methode auch bei verschlüsselten WLANs, bei denen man ein Passwort eingeben muss – sofern der Angreifer das Passwort kennt. Da vor allem in Cafés häufig dasselbe Passwort an alle Kundinnen und Kunden gegeben wird, sind auch solche Netzwerke mit Vorsicht zu genießen.

Gespeicherte WLAN-Netzwerke sind problematisch

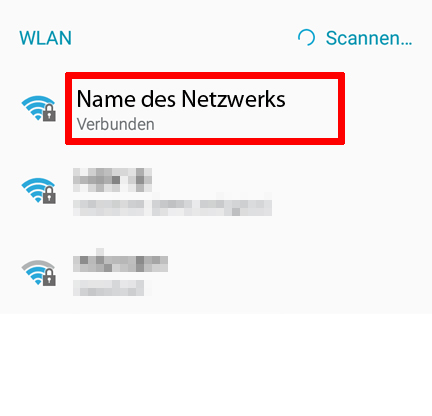

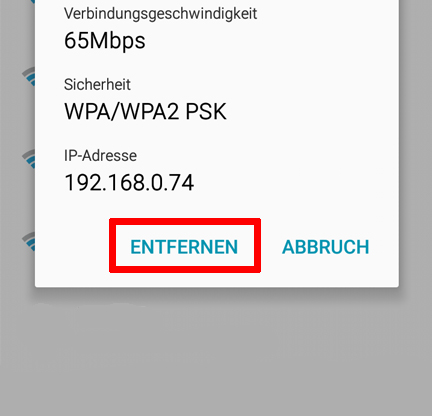

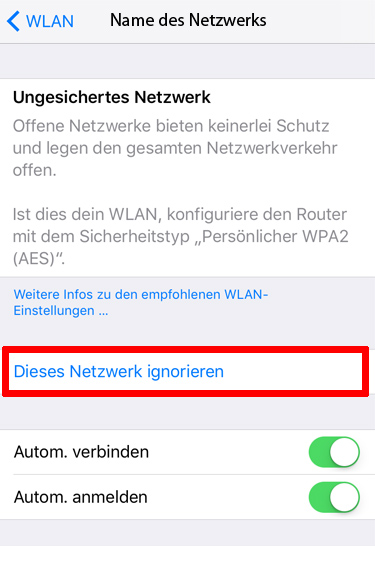

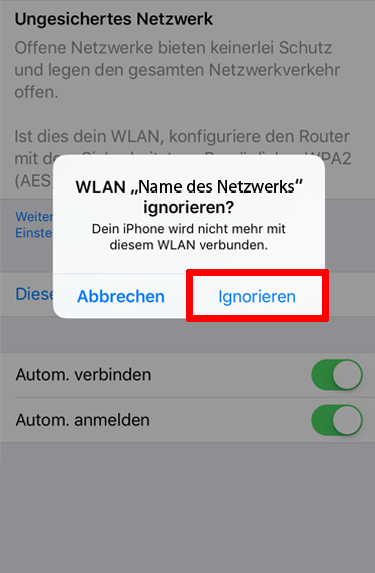

Wer beispielsweise in der Vergangenheit im Zug über das angebotene WLAN ins Internet gegangen ist, dessen Gerät hat den Zugangspunkt „Telekom_ICE“ automatisch gespeichert. Bei aktivierter WLAN-Funktion verbindet sich ein Smartphone nun automatisch mit einem Netzwerk gleichen Namens. Angreifer können also einen eigenen WLAN-Zugangspunkt einrichten, den sie „Telekom_ICE“ nennen – und den Datenverkehr der Geräte abgreifen, die sich automatisch mit diesem Zugang verbunden haben. Als Schutz davor empfiehlt sich, offene WLANs nach der Nutzung aus der Liste der bekannten Netzwerkzugänge zu löschen. Nur so ist sichergestellt, dass sich das Smartphone oder Tablet nicht automatisch verbindet.

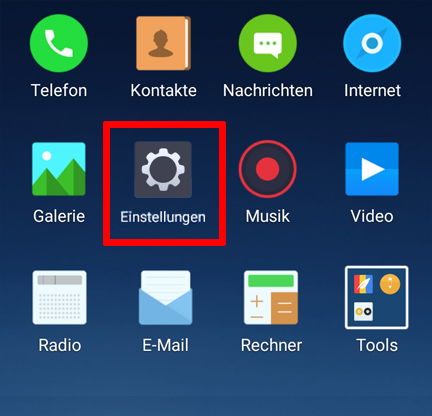

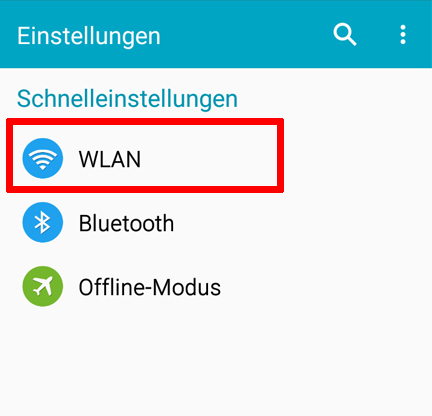

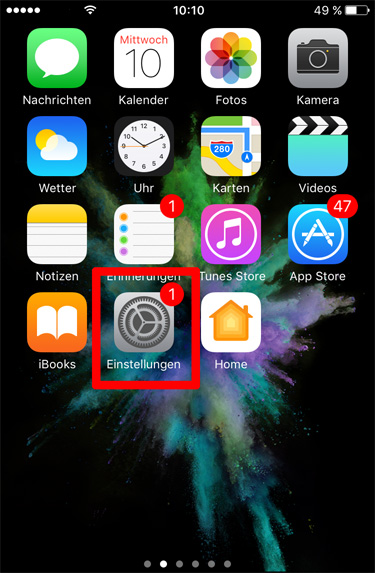

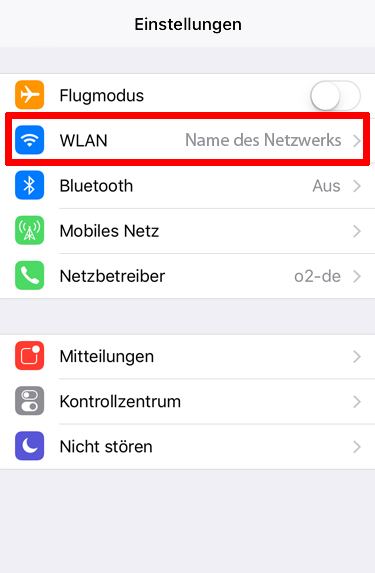

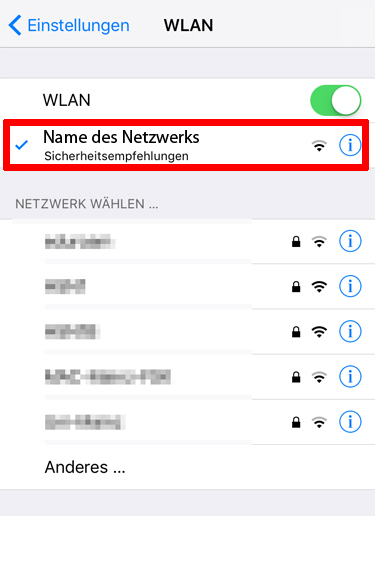

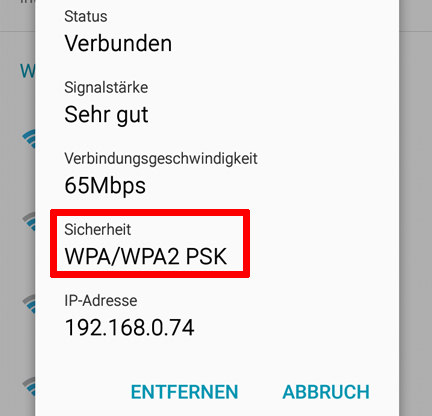

In den folgenden Bilderreihen wird erklärt, wie man bei Android und iOS WLAN-Zugänge aus der Liste löschen kann.

Starke Verschlüsselung nutzen

Auch wenn ein Passwort gefordert ist, bedeutet das nicht automatisch, dass das WLAN sicher verschlüsselt ist. Denn einige Anbieter nutzen als Verschlüsselungsmethode noch das veraltete WEP-System. WEP-Verschlüsselungen sind sehr leicht mit freizugänglicher Software zu knacken. Derzeit sollten WLANs mit der WPA2-Verschlüsselungsmethode konfiguriert sein. Bei Android lässt sich die Verschlüsselungsmethode mit einem Klick auf das Netzwerk in den Einstellungen herausfinden.

Selbst dann kann es aber vorkommen, dass Angreifer, die sich im gleichen WLAN-Netz befinden, Daten abgreifen können. Aber: Zum Knacken von WPA2-Schlüsseln braucht man Expertenwissen, Zeit und teilweise spezielle Geräte.

WLAN ausschalten

Generell gilt: Vorsicht bei fremden WLAN-Netzwerken. Im Zweifel sollte man lieber das eigene mobile Datenvolumen nutzen, das schwerer abzuhören ist. Zudem sollte das WLAN am Smartphone oder Tablet ausgeschaltet sein, wenn es nicht gebraucht wird. Das hat noch einen weiteren Vorteil: Der Akku hält länger.

Dieser Text wurde redaktionell für Silver Tipps angepasst. Die Originalversion finden Sie auf der Website von mobilsicher.de.